Was sind die Grundsätze des Social Engineering?

Social Engineering: Techniken zur Erhaltung geheimer Informationen durch Täuschung. Entdecken Sie mehr über digitale Sicherheit.

4 ago 2023

Haben Sie in den letzten Tagen seltsame Nachrichten über Gewinnspiele oder seltsame Angebote erhalten? Sehr gut, dann haben Sie es mit Social Engineering zu tun.

Dabei handelt es sich um die verschiedenen Techniken, die digitale Kriminelle anwenden, um an Ihre vertraulichen Informationen zu gelangen.

Sie tun dies durch Täuschung, indem sie vorgeben, jemand anderes zu sein, in den meisten Fällen jemand, dem Sie vertrauen, um so viele Daten wie möglich zu erhalten.

Möchten Sie sich vor diesen Kriminellen schützen? Im Folgenden erfahren Sie, wie.

Was ist Social Engineering?

Lassen Sie uns definieren, was Social Engineering ist. Es handelt sich um alle Techniken, die digitale Diebe einsetzen, um geheime Informationen von Benutzern zu erhalten. Sie tricksen ihre Opfer aus, indem sie sich als eine andere Person ausgeben, sei es ein technischer Support, eine Berühmtheit oder ein Familienmitglied.

Die Idee ist, sich persönliche Daten anzueignen, um sie für ihre eigenen Zwecke zu nutzen. In den meisten Fällen geht es ihnen darum, Geld und wertvolle Informationen zu stehlen, um sich finanziell zu bereichern.

Heutzutage handelt es sich leider um einen der am schnellsten wachsenden Sektoren, so dass wir die neuesten Verteidigungsmethoden kennen müssen, um uns vor diesen skrupellosen Leuten zu schützen.

Wie funktioniert Social Engineering?

Social Engineering funktioniert durch das so genannte Baiting. Ziel ist es, dem Opfer vorzugaukeln, dass es mit einer vertrauenswürdigen Person spricht, damit es seine Daten hinterlässt und die Täter seine Informationen stehlen können.

Dieser Bereich basiert auf der menschlichen Motivation, wobei Kriminelle die Emotionen anderer manipulieren, um sie zu etwas zu bewegen, das offensichtlich nicht in ihrem Interesse liegt.

In den meisten Fällen, in denen es um Social Engineering geht, kommen die folgenden Beispiele vor:

1. Vorgabe, eine staatliche Behörde zu sein

Zunächst einmal geben sie sich als staatliche Institution aus, um Autorität zu erlangen. Sie wissen, dass viele Menschen Angst oder Respekt vor Behörden wie dem FBI oder einem Geheimdienst haben.

Indem sie ihnen sagen, dass sie zu diesen Einrichtungen gehören und dass sie bestimmte Informationen benötigen, um ihre Arbeit zu erledigen, bekommen sie in vielen Fällen, was sie wollen.

2. Angst einflößen

Andererseits wissen Kriminelle, dass Angst Menschen dazu bringt, sich unüberlegt zu verhalten. Also nutzen sie diese Emotion, um den Kunden dazu zu bringen, so wenig wie möglich nachzudenken und eine Handlung vorzunehmen, um die scheinbare Gefahr zu vermeiden.

Wie machen sie das? Nun, sie versuchen, sich mit etwas anzulegen, das für ihre Opfer von großer Bedeutung ist. Sie sagen ihnen zum Beispiel, dass ein Virus im Begriff ist, ihr System zu infizieren, dass eine Überweisung nicht genehmigt wurde, oder sie erwecken einfach ein Gefühl der Dringlichkeit, damit der Dritte sich beeilt, etwas zu tun.

Deshalb müssen Sie alles, was Sie im Internet erhalten, sehr sorgfältig lesen, um nicht in skrupellose Hände zu geraten.

3. Sie appellieren an die Gier

Drittens haben wir die Gier. Wir alle wissen, dass die Menschen immer etwas mehr wollen, besonders wenn es um Geld oder Reichtum geht. Nun, es gibt viele Fälle, in denen Nachrichten eintreffen, in denen Ihnen ein bestimmter Betrag angeboten wird, wenn Sie etwas so Einfaches wie die Registrierung in der Datenbank tun.

Warum fallen so viele Menschen darauf herein? Weil sie gierig sind. Jeder steht an einem anderen Punkt in seinem Leben, und viele freuen sich darauf, mit praktisch nichts Geld zu verdienen.

4. Auf den guten Willen

Schließlich dürfen wir nicht vergessen, dass viele Menschen es lieben, anderen zu helfen, insbesondere wenn es um wohltätige Zwecke geht.

Sie sollten sich vor solchen Spendenanzeigen in Acht nehmen, um jemandem oder einem Haustier zu helfen, denn in vielen Fällen handelt es sich einfach um einen Betrug, der darauf abzielt, Ihren guten Willen auszunutzen.

Prüfen Sie alles, was Sie im Internet sehen, um zu vermeiden, dass Sie ein Opfer von Social Engineering werden.

Wege, die Kriminelle nutzen, um an Informationen zu gelangen

Es gibt viele Kanäle, die virtuelle Kriminelle nutzen, um Informationen von allen in ihrem Umfeld zu stehlen. Achten Sie genau darauf, damit Sie immer einen Schritt voraus sind:

1. Hausbesuche

Wie oft hat schon ein Fremder an Ihre Tür geklopft, um Ihnen das neueste Angebot zu zeigen, das er in den Händen hält, oder um zu behaupten, er sei von einer sehr berühmten Agentur und müsse Ihnen einige Fragen zur nationalen Sicherheit stellen?

Dies ist häufiger der Fall, als uns lieb ist, und die Wahrheit ist, dass viele Opfer immer noch Tag für Tag fallen.

Am besten befolgen Sie die üblichen Ratschläge: Machen Sie Fremden nicht die Tür auf, und wenn Sie in Ihrer Wohnung etwas Ungewöhnliches bemerken, rufen Sie die Behörden an.

2. Telefonanrufe

Zweitens sind da die Telefonanrufe. Ja, wir sind alle misstrauisch, wenn das Handy klingelt und es sich um eine unbekannte Nummer handelt. Aber natürlich fragen wir uns gleichzeitig: Was ist, wenn es ein Notfall ist oder ein Jobangebot, das mich interessiert?

Das Problem liegt nicht in der Antwort, denn es könnte sich durchaus um eine dringende Situation handeln, sondern darin, dass die Diebe so clever sind, dass sie Sie irgendwie dazu bringen, etwas zu tun, was definitiv nicht in Ihrem Interesse ist.

Hüten Sie sich vor diesen seltsamen Anrufen!

3. Apps für Sofortnachrichten

Wenn Anrufe von Fremden Monat für Monat eine Konstante sind, was können wir dann über Nachrichten auf Plattformen wie Telegram oder Whatsapp sagen, die wir fast im Minutentakt nutzen?

Das Interessante daran ist, dass Kriminelle Techniken wie gefälschte Umfragen oder Last-Minute-Aktionen nutzen, um unsere Aufmerksamkeit zu erregen. Bitte seien Sie wachsam und blockieren Sie solche Nachrichten.

4. E-Mails

Viertens gibt es die berüchtigten E-Mails, in denen sich Kriminelle als seriöses Unternehmen wie die Bank Ihres Vertrauens ausgeben und Ihnen einen Link geben, über den Sie die neuesten Nachrichten aus ihrer App herunterladen können.

Diese Technik ist sehr verbreitet, daher sollten Sie auf seltsame E-Mails von inoffiziellen Websites achten.

5. Soziale Medien

Natürlich dürfen wir auch die sozialen Netzwerke nicht vergessen, die für die Interaktion mit anderen Menschen unerlässlich sind.

Das Interessante daran ist, dass Sie hier alle Alternativen finden, über die wir in diesem Artikel gesprochen haben, also sollten Sie wachsamer denn je sein.

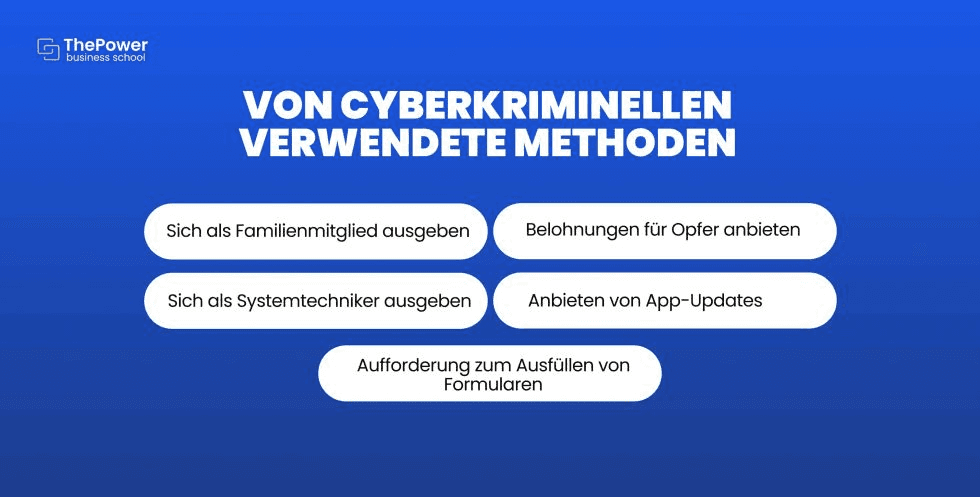

Von Cyberkriminellen verwendete Methoden

Möchten Sie einige der beliebtesten Methoden kennenlernen, mit denen Datendiebe Ihre Daten stehlen? Holen Sie Stift und Papier hervor und finden Sie es heraus:

1. Sich als Familienmitglied ausgeben

Ja, das ist definitiv ein Klassiker. Jemand schickt Ihnen eine Nachricht und gibt vor, ein Verwandter zu sein und Ihnen zu schreiben, weil er einen dringenden Gefallen braucht oder weil jemand, der Ihnen beiden nahe steht, sehr krank ist.

Sie müssen vorsichtig sein, denn auch wenn es sich sehr offensichtlich anhört, fallen in Wahrheit viele Menschen aufgrund der emotionalen Führung der Diebe darauf herein.

Wenn Ihnen das passiert, empfehlen wir Ihnen, die vermeintliche Verwandte sofort anzurufen oder Fragen zu stellen, die nur er/sie beantworten kann.

2. Belohnungen für Opfer anbieten

Andererseits wissen Kriminelle, dass wir uns alle über Preise freuen, vor allem, wenn sie unerwartet kommen. Daher ist es normal, dass sie potenziellen Opfern zufällige Nachrichten schicken, in denen ein vermeintliches Geschenk angeboten wird, für dessen Gewinn man aber eine bestimmte Handlung ausführen muss.

Bitte fallen Sie unter keinen Umständen darauf herein, da finanzielle, Bank- und persönliche Daten gestohlen werden könnten.

3. Sich als Systemtechniker ausgeben

Es gibt auch Fälle, in denen sich Diebe als Systemtechniker ausgeben und scheinbar Dienstleistungen im Zusammenhang mit der Reparatur von Geräten und der Installation von drahtlosem Internet oder anderen Dienstleistungen im Zusammenhang mit der Technik anbieten.

Wenn Ihnen das passiert, fragen Sie sie nach einem Ausweis, der sie als Mitarbeiter des Unternehmens identifiziert, das sie vertreten, und rufen Sie das Unternehmen sofort an, um sich zu vergewissern, dass alles echt ist, bevor Sie sie reinlassen.

4. Aufforderung zum Ausfüllen von Formularen

Puh, das ist eine der gängigsten Methoden, die heutzutage angewandt werden, und es gibt Woche für Woche viele Opfer.

In den meisten Fällen machen Diebe eine sehr irreführende Werbung, um Sie dazu zu bringen, ein Formular auszufüllen und im Gegenzug etwas kostenloses zu erhalten, sei es ein E-Book, eine App oder etwas anderes, an dem Sie interessiert sind.

5. Anbieten von App-Updates

Es gibt auch gefälschte App-Updates. Hier ist es sehr einfach zu erkennen, dass es sich um einen Betrug handelt, da die Benachrichtigung über Kanäle wie E-Mail oder Instant Messaging erfolgt, während in den meisten Fällen die App selbst Sie benachrichtigt.

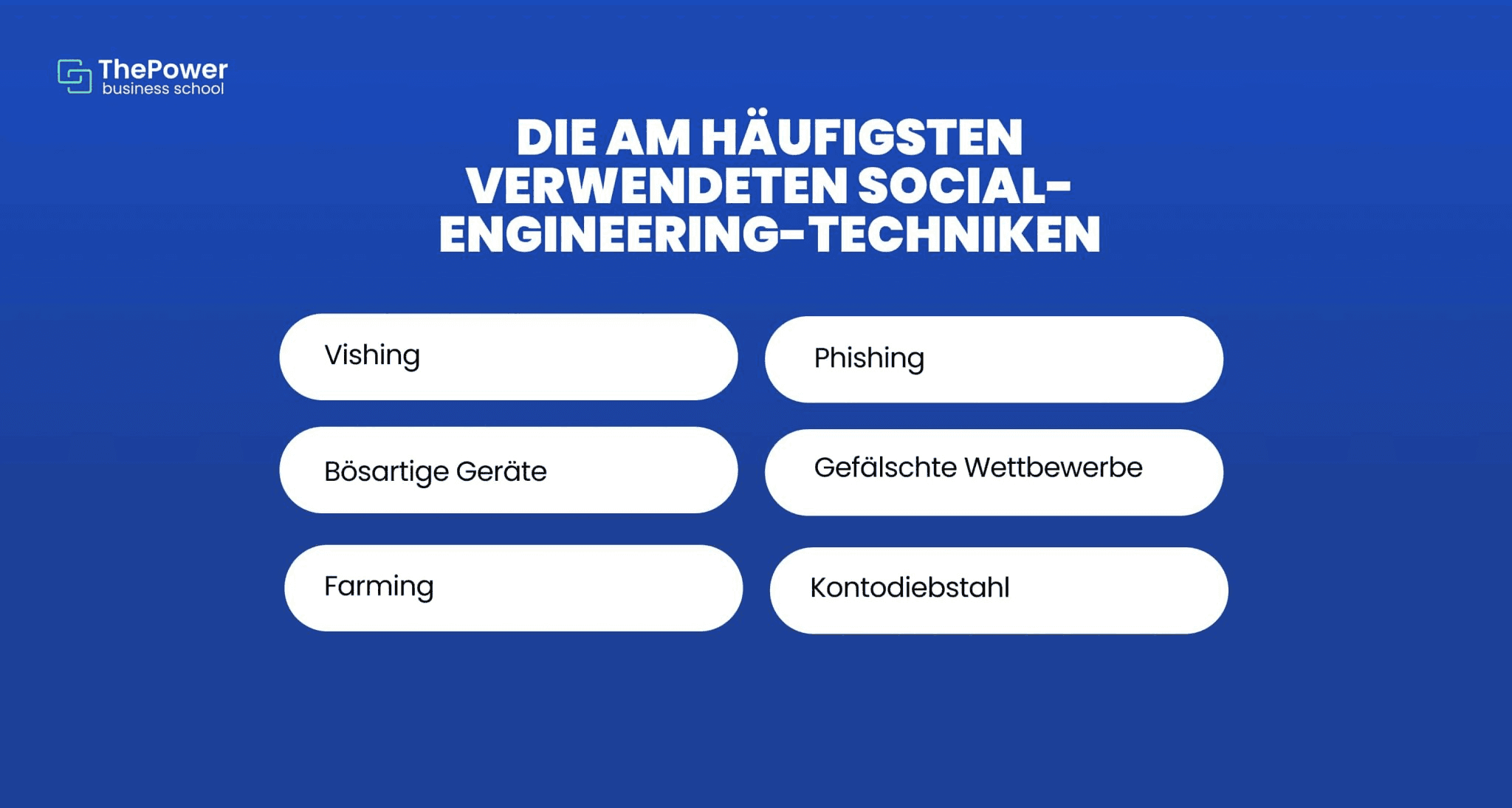

Die am häufigsten verwendeten Social-Engineering-Techniken

Werfen wir nun einen Blick auf einige der von Social-Engineering-Profis verwendeten Techniken. Seien Sie aufmerksam und schützen Sie sich vor Online-Bedrohungen:

1. Vishing

Beginnen wir mit dem berühmten Vishing, bei dem versucht wird, durch Telefonanrufe an Informationen zu gelangen.

In den vorangegangenen Abschnitten haben wir über diese Technik gesprochen, aber es ist wichtig zu verstehen, dass es Diebe gibt, die sich auf diese Möglichkeit spezialisiert haben. In den meisten Fällen perfektionieren sie ihre Stimme, verfügen über einen guten Wortschatz und beherrschen die Sprache der Branche, in der sie angeblich tätig sind.

Deshalb ist es so gefährlich, also halten Sie Ausschau nach allem, was neu ist. Achten Sie auf die Köder, denn sie werden Sie fast immer dazu verleiten, Ihre Daten preiszugeben, um eine Gegenleistung zu erhalten.

2. Phishing

Auf der anderen Seite gibt es Phishing. Wenn Sie schon länger im Internet surfen, haben Sie sicher schon einmal davon gelesen.

Erinnern Sie sich, als wir über E-Mails sprachen? Nun, einige skrupellose Leute verschicken gefälschte E-Mails, um an Ihre Informationen wie Bankdaten, Wohnsitz und Passwörter zu gelangen.

Achten Sie auf rote Fahnen, damit diese Personen keinen Zugang zu dem erhalten, woran Sie so sehr interessiert sind.

3. Bösartige Geräte

Wir dürfen die bösartigen Geräte nicht vergessen, die das Ziel haben, Informationen von Dritten zu stehlen, und das Schlimmste daran ist, dass sie sehr schwer zu erkennen sind.

Wie machen sie das? In vielen Fällen lassen sie ein Flash-Laufwerk in einem öffentlichen Computer zurück und stehlen die Daten aller Personen, die ihn benutzen. Bevor Sie sich also an einen solchen Computer setzen, sollten Sie überprüfen, dass er nicht mit einem Wechseldatenträger ausgestattet ist.

4. Gefälschte Gewinnspiele

Dann gibt es da noch die gefälschten Gewinnspiele, bei denen Sie aufgefordert werden, etwas Geld zu hinterlassen, damit an einem bestimmten Datum eine Verlosung stattfinden kann. In Wahrheit ist es schwer, Schwachstellen zu finden, so dass Sie Ihren gesunden Menschenverstand einsetzen müssen, um zu erkennen, ob es sich wirklich um ein irreführendes, gefälschtes Gewinnspiel handelt.

5. Farming

Farming ist eine Technik, die sich in jüngster Zeit entwickelt und als sehr erfolgreich erwiesen hat.

Im Grunde geht es darum, über verschiedene Kanäle so viele Informationen wie möglich zu erhalten. Sie kommunizieren mit Ihnen über Telefon, Instant Messaging und soziale Medien, um auch den letzten Tropfen aus Ihnen herauszupressen.

Seien Sie also misstrauisch, wenn ein Unternehmen über verschiedene Mechanismen mit Ihnen kommuniziert, denn in den meisten Fällen verwenden sie offiziell nur einen.

6. Kontodiebstahl

Kontodiebstahl ist ein ernstes Problem, das in letzter Zeit zugenommen hat. Einfach ausgedrückt: Sie stehlen echte Whatsapp-, Telegram- und E-Mail-Konten und benutzen sie, um Ihre Angehörigen zu betrügen.

Also geben sie sich als Sie aus und betrügen jeden, den sie zuerst treffen. Das ist der Grund, warum diese Methode heute zu den gefährlichsten gehört.

Es besteht kein Zweifel, dass Social Engineering ein Bereich ist, der leider weiterhin sprunghaft zunimmt. Die Digitalisierung hat viele Fortschritte gebracht, aber es ist wahr, dass sie zu einer Möglichkeit für Kriminelle geworden ist, ihr eigenes Ding zu ihrem eigenen Vorteil zu machen.

Heute möchten wir Ihnen die neuesten Trends und Methoden vorstellen, damit Sie wissen, wie Sie sich schützen können, falls Sie in eine ähnliche Situation geraten.

Nutzen Sie Ihren gesunden Menschenverstand, und wenn Sie etwas Neues hören, rufen Sie die Behörden an oder sperren Sie den Kontakt, der Ihnen Kopfschmerzen bereitet. Ihre persönlichen Daten sind das Wichtigste.